Os ataques de repetição são aplicáveis a sites WordPress?

Quando as pessoas falam sobre WordPress Em segurança, a maioria das conversas gira em torno de ameaças conhecidas: ataques de força bruta, injeções de malware, plugins desatualizados ou senhas fracas. Mas existe outro tipo de ataque que muitas vezes passa despercebido: os ataques de repetição.

Isso levanta naturalmente uma questão importante que muitos proprietários e desenvolvedores de sites fazem:

Os ataques de repetição são aplicáveis a sites WordPress?

A resposta curta é: sim, ataques de repetição podem ser aplicados a sites WordPress, dependendo de como a autenticação, as APIs, os formulários e as integrações de terceiros são implementados.

Neste artigo, vamos explicar os ataques de repetição em linguagem simples, como funcionam, por que o WordPress pode ser vulnerável em determinadas condições e — o mais importante — quais medidas práticas você pode tomar para reduzir o risco.

Este é um tópico de segurança que pode parecer técnico, mas, uma vez compreendida a lógica por trás dele, a ameaça torna-se muito mais fácil de reconhecer e combater.

O que é um ataque de repetição? (Em termos simples)

Um ataque de repetição ocorre quando um invasor captura dados válidos de uma solicitação legítima e os reutiliza posteriormente para se passar por um usuário ou sistema real.

Pense nisso da seguinte forma:

- Você passa seu cartão de acesso para entrar em um prédio.

- Alguém grava secretamente o sinal.

- Mais tarde, eles repetem o mesmo sinal para destrancar a porta novamente.

Sem quebra de senha.

Sem palpites.

Apenas reutilizando algo que já funcionou uma vez.

Em segurança web, esse “sinal” poderia ser:

- Uma solicitação de login

- Um token de sessão

- Uma assinatura de API

- Envio de formulário

- Um cabeçalho de autenticação

Se o sistema não verificar a atualidade, o momento ou a singularidade, a solicitação repetida poderá ser aceita como legítima.

Os ataques de repetição são aplicáveis a sites WordPress?

Sim, mas nem sempre da mesma forma que sistemas empresariais ou APIs financeiras.

O próprio WordPress possui proteções integradas que reduzem o risco, mas ataques de repetição ainda podem se tornar relevantes em certos cenários, especialmente quando:

- Código personalizado foi adicionado.

- APIs REST são expostas

- Os tokens de autenticação estão sendo reutilizados indevidamente.

- As melhores práticas de segurança são ignoradas.

Então, em vez de perguntar se os ataques de repetição existir No WordPress, a pergunta mais adequada seria:

Em que condições um site WordPress se torna vulnerável a ataques de repetição?

Vamos analisar isso em detalhes.

Como o WordPress lida com solicitações e autenticação

Para entender os ataques de repetição no WordPress, precisamos compreender como o WordPress normalmente protege as requisições.

1. Nonces do WordPress (O que eles realmente fazem)

O WordPress usa nonces (números usados apenas uma vez) para proteger ações como:

- Envio de formulários

- Requisições AJAX

- Ações do administrador

Um nonce ajuda a garantir:

- A solicitação veio de um usuário válido.

- O pedido é recente (geralmente com prazo determinado).

- A solicitação não foi reutilizada indefinidamente.

Só isso já impede muitos cenários clássicos de repetição.

No entanto, os nonces são:

- Baseado em tempo, não estritamente de uso único.

- Não se aplica automaticamente a todos os endpoints personalizados.

- Frequentemente mal compreendido ou mal utilizado por desenvolvedores.

Se um desenvolvedor criar um endpoint personalizado e ignorar a validação do nonce, o risco de repetição aumenta.

2. Sessões e Cookies

O WordPress depende principalmente de:

- Cookies de autenticação

- Identificadores de sessão armazenados em cookies

Se um atacante roubar um cookie válido (via XSS, Wi-Fi inseguro ou malware), ele poderá reproduzir solicitações autenticadas até que a sessão expire ou seja invalidada.

Isso não é exclusivo do WordPress, mas é aplicável.

3. Autenticação da API REST

Os sites modernos do WordPress costumam usar:

- endpoints da API REST

- WordPress sem interface gráfica

- Aplicativos móveis

- Integrações de terceiros

Se a autenticação da API REST for implementada usando:

- Tokens estáticos

- Chaves de API de longa duração

- Pedidos não assinados

Nesse caso, os ataques de repetição se tornam uma preocupação real.

Cenários comuns de ataques de repetição no WordPress

Vamos analisar onde os ataques de repetição têm maior probabilidade de ocorrer em ambientes WordPress reais.

1. Pontos de extremidade de API REST personalizados

Muitos desenvolvedores criam endpoints personalizados como:

/wp-json/custom/v1/order/wp-json/app/v1/login/wp-json/integration/v1/sync

Se estes pontos finais:

- Aceitar o mesmo token repetidamente

- Não validar registros de data e hora

- Não verifique as assinaturas das solicitações.

Assim, um atacante que capturar uma solicitação válida poderá reproduzi-la várias vezes.

Isso pode levar a:

- Ações duplicadas

- Acesso não autorizado

- Manipulação de dados

2. Pagamento e Processamento de Pedidos

Os ataques de repetição são especialmente perigosos quando associados a:

- Criação de pedido

- Confirmação de pagamento

- Ativação da assinatura

Se uma solicitação de confirmação puder ser reproduzida, os atacantes poderão:

- Acionar pedidos duplicados

- Reativar serviços expirados

- Ignorar verificações de pagamento

O próprio WooCommerce inclui proteções, mas é na lógica de pagamento personalizada que os erros costumam acontecer.

3. APIs de login e autenticação

Alguns sites WordPress expõem:

- APIs de login personalizadas

- Autenticação em aplicativo móvel

- Sistemas de autenticação baseados em JWT

Se JWTs:

- Não expire rapidamente

- Não estão rotacionados

- São armazenados de forma insegura

Os ataques de repetição tornam-se viáveis.

4. Webhooks e integrações de terceiros

O WordPress recebe frequentemente webhooks de entrada provenientes de:

- Gateways de pagamento

- Fornecedores de serviços de transporte

- Sistemas CRM

- Ferramentas de automação

Se as solicitações de webhook não forem:

- Assinado

- Carimbo de data/hora

- Verificado no servidor

Um atacante pode reproduzir payloads de webhooks antigos para acionar ações novamente.

Por que os ataques de repetição são frequentemente ignorados

Os ataques de repetição não parecem tão dramáticos quanto os ataques de força bruta ou as infecções por malware.

Não há nenhuma mensagem óbvia de "hack".

Página inicial não adulterada.

Sem interrupções repentinas.

Em vez disso, o dano costuma ser sutil:

- Registros duplicados

- Mudanças de estado inesperadas

- Comportamento estranho do usuário

- Registros inconsistentes

Como tudo parece "legítimo", os ataques de repetição podem passar despercebidos por muito tempo.

Os sites WordPress padrão estão seguros contra ataques de repetição?

Para sites básicos em WordPress, a resposta é geralmente sim.

Se o seu site:

- Utiliza login padrão

- Utiliza plugins bem mantidos.

- Não expõe APIs personalizadas.

- Utiliza HTTPS corretamente

Nesse caso, os ataques de repetição não são uma preocupação primordial.

No entanto, os sites modernos do WordPress raramente são tão simples assim.

Assim que você apresentar:

- Arquitetura sem cabeça

- Aplicativos móveis

- Painéis personalizados

- Integrações externas

- Fluxos avançados do WooCommerce

A relevância dos ataques de repetição aumenta significativamente.

Como reduzir os riscos de ataques de repetição no WordPress

Agora vamos falar sobre soluções — soluções práticas.

1. Use sempre HTTPS (sem exceções)

Sem HTTPS:

- As solicitações podem ser interceptadas.

- Os tokens podem ser roubados.

- A repetição se torna trivial

O HTTPS garante que os atacantes não consigam capturar facilmente solicitações válidas em trânsito.

Isso é inegociável.

2. Utilize nonces corretamente em código personalizado

Se você construir:

- Ações AJAX

- Formulários administrativos

- Pontos finais personalizados

Sempre:

- Gerar nonces

- Valide-os no servidor.

- Impor janelas de expiração

Nunca presuma que “usuários conectados estão seguros”.”

3. Adicionar carimbos de data/hora e verificações de expiração

Para APIs e webhooks:

- Inclua registros de data e hora nas solicitações.

- Rejeitar solicitações fora de um período de tempo aceitável.

Isso torna inútil a reprodução de solicitações antigas.

4. Usar assinaturas de solicitação

Em vez de tokens estáticos:

- Assinar solicitações usando segredos compartilhados

- Verificar assinaturas no servidor

Isso garante que, mesmo que uma solicitação seja capturada, ela não possa ser alterada ou reutilizada facilmente.

5. Limitar a duração dos tokens

Para tokens JWT ou de API:

- Use produtos com prazo de validade curto.

- Gire os tokens regularmente.

- Revogar tokens quando não forem mais necessários

Tokens de longa duração são ideais para repetição.

6. Monitorar registros e anomalias

Os ataques de repetição frequentemente deixam padrões:

- Cargas idênticas repetidas

- Solicitações chegando fora de sequência

- Comportamento temporal inesperado

Um bom sistema de registro de dados possibilita a detecção.

Os ataques de repetição são aplicáveis a sites WordPress em uso comercial real?

Absolutamente — especialmente em casos de uso transfronteiriços e internacionais.

Muitos sites WordPress globais:

- Atender usuários em diversas regiões.

- Integre com vários sistemas de pagamento.

- Use APIs para sincronizar dados entre plataformas.

Quanto mais distribuído e automatizado o sistema se torna, mais importante é a proteção contra repetição.

Segurança não se resume mais apenas a plugins — trata-se de arquitetura e decisões de design.

Considerações finais: Segurança faz parte de um bom design de website.

Ataques de repetição não são algo que a maioria WordPress Os problemas que os iniciantes não precisam se preocupar, mas são muito reais para sites WordPress modernos, escaláveis e baseados em API.

Para entender se os ataques de repetição são aplicáveis a um site WordPress, é preciso considerar os seguintes fatores:

- Como o site é construído

- Como os dados fluem entre os sistemas

- Como a autenticação é tratada

Segurança não é apenas uma lista de verificação técnica.

Faz parte do design profissional de sites.

Como a AIRSANG pode ajudar

Em AIRSANG, Trabalhamos principalmente com empresas que atuam em diferentes países e marcas internacionais. Nosso foco vai além do visual — nos preocupamos profundamente com estrutura, desempenho e segurança.

Seja você:

- Criando um site WordPress personalizado

- Criando uma loja WooCommerce para usuários globais

- Integração de APIs, sistemas de pagamento ou serviços de terceiros

Criamos e implementamos websites que não são apenas bonitos, mas também seguros, escaláveis e confiáveis.

Se você está se perguntando se o seu WordPress Se o seu site estiver devidamente protegido — ou se estiver planejando um projeto onde a segurança é importante desde o início — teremos prazer em ajudar.

AIRSANG Combina experiência internacional com design profissional de websites para apoiar empresas que desejam crescer de forma segura e sustentável.

Entregamos em todo o mundo.

AIRSANG Oferece design de sites com excelente custo-benefício, identidade visual de marca e soluções de e-commerce. De Shopify e WordPress a imagens de produtos Amazon, Ajudamos marcas globais a construir, aprimorar e expandir seus negócios online.

Conceber e construir um sítio Web WordPress ou um sítio empresarial com um sistema de comércio eletrónico completo para si.

Requisitos personalizados ou orçamentos especiais

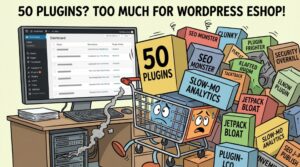

50 plugins são demais para uma loja virtual WordPress?

Design da imagem principal para conversão de batom da Amazon

Como os hackers roubam e-mails de administradores do WordPress (e como impedi-los)

O que faz uma base líquida da Amazon converter a imagem principal?

Como projetar uma imagem principal eficaz para cartuchos de filtro Amazon

Ataques de repetição no WordPress: ameaça real ou mito exagerado?

Como duplicar páginas do WordPress sem danificar nada

Comparativo de cinco temas WordPress para animais de estimação

Comparando cinco temas de e-commerce de moda praia

Como desativar os comentários no WordPress (sem enlouquecer)

Erro 500 do WordPress: Quando seu site decide entrar em pânico

Como entrar em contato com o suporte da Shopify: um guia simples e sem complicações.

Como desativar uma loja Shopify: um guia claro e prático

Comparação de cinco temas para lojas de calçados

Shopify vs Etsy: O confronto definitivo de vendas online

Seu site Shopify ou WordPress foi invadido? Veja o que fazer.

Como iniciar uma loja Shopify sem enlouquecer