Keine Produkte im Warenkorb.

Replay-Angriffe auf WordPress: Reale Bedrohung oder übertriebener Mythos?

Lasst uns zunächst etwas klarstellen.

Replay-Angriffe sehen nicht furchteinflößend aus.

Sie knacken keine Passwörter.

Sie injizieren keinen bösartigen Code, bei dem überall grüner Hacker-Text herumfliegt.

Sie sind hinterlistig. Höflich. Und ärgerlich effektiv.

Und ja – das trifft absolut zu auf WordPress Websites.

Insbesondere wenn Ihre Website Logins, Zahlungen, Kontaktformulare, AJAX-Anfragen oder alles, was mit “Absenden”-Schaltflächen zu tun hat, verarbeitet.

Also… Was ist ein Replay-Angriff (in verständlicher Sprache)?

Ein Replay-Angriff funktioniert im Prinzip so:

Ein Angreifer zeichnet eine legitime Anfrage auf – wie beispielsweise eine Anmeldung, das Absenden eines Formulars oder eine Zahlung – und sendet sie dann erneut. Und erneut. Und erneut.

Keine Hackerkenntnisse erforderlich.

Einfach kopieren → einfügen → Gewinn.

Wenn Ihre WordPress-Website nicht prüft, ob eine Anfrage bereits verwendet wurde, meldet Ihre Website freudig:

“Klar! Lass uns das wiederholen.”

Und genau da fangen die Probleme an.

Warum WordPress-Websites bevorzugte Ziele sind

WordPress ist nicht standardmäßig unsicher – aber es ist flexibel. Und Flexibilität birgt das Risiko von Fehlern.

Darum sind Replay-Angriffe so beliebt bei WordPress:

- Plugins sind nicht immer Sicherheitsgenies.

Manche verzichten auf Nonce-Prüfungen. Manche verwenden Tokens wieder. Manche hoffen einfach auf das Beste. - Es gibt viele heikle Anfragen.

Logins, Bezahlvorgänge, Passwortzurücksetzungen, Kontaktformulare – alles, was dazugehört. - AJAX- und REST-APIs überall

Moderne WordPress-Versionen arbeiten mit Hintergrundanfragen. Hacker lieben Hintergrundanfragen. - SSL-Fehlkonfigurationen existieren weiterhin

Ja, im Jahr 2025. Leider.

Wie Replay-Angriffe in der realen Welt aussehen

Nicht theoretisch. Sehr real.

Login-Hijacking

Eine abgefangene Anmeldeanfrage wird wiederverwendet. Die Sitzung wurde übernommen. Jemand anderes ist jetzt “Sie”.

Doppelte Zahlungen

Eine Bestellanfrage → wiederholt → doppelte (oder dreifache) Abbuchungen. Kunden geraten in Panik. Sie geraten noch mehr in Panik.

Formular-Spam auf Steroiden

Eine Kontaktformular-Einsendung wurde 500 Mal abgespielt. Ihr Posteingang quillt über.

Missbrauchte API-Endpunkte

Ungeschützte AJAX- oder REST-Aufrufe werden so lange wiederholt, bis Ihr Server um Gnade fleht.

Bonuslevel: HTTP/3 & 0-RTT machen es kniffliger

Schnelleres Internet bringt… lustige Überraschungen mit sich.

TLS 1.3 führte 0-RTT (Early Data) ein, das systembedingt wiederholbar ist. Das ist kein Fehler, sondern physikalisch bedingt.

Wenn Ihre WordPress-Website:

- Nutzt ein CDN

- Unterstützt HTTP/3

- Akzeptiert frühe Daten ohne Validierung

Herzlichen Glückwunsch – Sie haben das Wiederholungsfenster erweitert.

Wenn Sie nicht brauchen Frühe Daten deaktivieren. Geschwindigkeitsgewinne rechtfertigen keine Sicherheitsprobleme.

Wie man Replay-Angriffe auf WordPress stoppt (ohne schlaflose Nächte zu haben)

Gute Nachricht: WordPress bietet Ihnen bereits alle nötigen Werkzeuge. Sie müssen sie nur noch benutzen.

1. Benutze Nonces so, als ob du es ernst meinst.

Nonces = “Zahl, die nur einmal verwendet wird”.”

Das ist der in WordPress integrierte Replay-Schutz.

- Verwenden

wp_nonce_field()in Formen - Validieren mit

wp_verify_nonce() - Überprüfung von benutzerdefiniertem Code und älteren Plugins

Wenn eine Anfrage keine gültige Nonce hat, wird sie nicht bearbeitet. Ganz einfach.

2. Zeitlimits hinzufügen

Auch gute Wünsche sollten nicht ewig bestehen.

- Füge Anfragen Zeitstempel hinzu

- Alles, was älter als ein paar Minuten ist, wird abgelehnt.

Wiedergabefenster geschlossen.

3. Einmalige Token für sensible Aktionen

Passwortzurücksetzungen, magische Links, Zahlungsbestätigungen – einmal verwenden, schnell verfallen.

Die meisten seriösen Plugins unterstützen dies. Aktivieren Sie es.

4. HTTPS überall (ohne Ausnahmen)

HTTPS verschlüsselt den Datenverkehr, wodurch das Aufzeichnen von Replays deutlich erschwert wird.

- SSL erzwingen

- Warnungen zu gemischten Inhalten beheben

- Hört auf, so zu tun, als sei HTTP “wahrscheinlich in Ordnung”.”

Nein.

5. AJAX- und REST-APIs absichern

Vertrauen Sie niemals einer Anfrage, nur weil sie “von Ihrer Website stammt”.”

- Anmeldestatus erforderlich

- Nonces validieren

- Benutzerberechtigungen serverseitig prüfen

Bei jeder Handlung sollte die Frage im Vordergrund stehen: Wer bist du wirklich?

6. Überwachen Sie wie ein paranoider Profi

Du brauchst keine Angst – du brauchst Transparenz.

- Ratenbegrenzung

- Erkennung wiederholter Anfragen

- Sicherheits-Plugins mit Anforderungsprotokollierung

Replay-Angriffe sind naturgemäß wiederholend. Dadurch sind sie erkennbar.

Für Plugin-Entwickler (oder mutige Custom-Coder)

Zusatzpunkte gibt es, wenn Sie:

- Überprüfen Sie die Benutzerrollen, nicht nur die Nonces.

- Vermeiden Sie das Zwischenspeichern dynamischer Formulare

- Die Zahlungslogik soll idempotent sein (Duplikate schlagen sicher fehl).

- Sichere Webhook-Signaturen und Zeitstempel

Dein zukünftiges Ich wird dir dankbar sein.

Fazit: Replay-Angriffe sind langweilig – aber gefährlich

Replay-Angriffe werden keine Schlagzeilen machen.

Aber sie werden es stillschweigend tun:

- Geld abziehen

- Spamsysteme

- Vertrauen untergraben

Und WordPress-Websites, die diese Regeln ignorieren, müssen es irgendwann auf die harte Tour lernen.

Unter AIRSANG, Diese Denkweise ist fest in unsere Arbeitsweise integriert.

Wir konzentrieren uns auf grenzüberschreitende Websites., WordPress & Shopify Design und langfristige Plattformstabilität – nicht nur, wie eine Website am Starttag aussieht.

Wenn Sie eine internationale Website aufbauen und Ihren E-Commerce skalieren möchten, folgen Sie AIRSANG.

Weltweiter Versand

AIRSANG bietet kostengünstiges Webdesign, visuelle Markenidentität und E-Commerce-Lösungen. Von Shopify und WordPress bis hin zu Amazon-Produktbildern, Wir helfen globalen Marken dabei, ihr Online-Geschäft aufzubauen, zu verbessern und auszubauen.

Wir entwerfen und erstellen für Sie eine WordPress-Website oder eine Unternehmensseite mit einem vollständigen eCommerce-System.

Bewertung: 1 von 5 Sternen

Individuelle Anforderungen oder spezielle Angebote

Bewertung: 1 von 5 Sternen

Sind 50 Plugins zu viel für einen WordPress-Onlineshop?

Verstehen der tatsächlichen Auswirkungen auf die Leistung 50 Plugins auf einer WordPress eCommerce-Website sind nicht automatisch ein Problem. In der Tat bestimmt die Anzahl allein selten die Leistung....

Hauptbilddesign für die Amazon-Lippenstift-Konvertierung

Einleitung: Gestaltung eines Lippenstift-Hauptbildes, das sich auf Amazon verkauft Wenn wir ein Hauptbild für einen Amazon-Lippenstift entwerfen, geht unsere Verantwortung weit über...

Wie Hacker WordPress-Admin-E-Mails stehlen (und wie man sie daran hindern kann)

Beginnen wir mit einer unbequemen Wahrheit: Ihre WordPress-Administrator-E-Mail ist wahrscheinlich weitaus öffentlicher, als Sie denken - und Hacker? Sie lieben das. Für sie ist deine...

Was macht ein Amazon Liquid Foundation-Hauptbild konvertieren

Einleitung: Bei der Gestaltung eines Hauptbildes für Amazon Liquid Foundation geht es nicht nur darum, ein Produkt schön aussehen zu lassen. Auf Amazon spielen das Hauptbild und...

Gestaltung eines effektiven Amazon-Hauptbildes für Filterpatronen

Einleitung: Bei der Gestaltung eines Hauptbildes für Amazon geht es nicht nur darum, ein Produkt attraktiv aussehen zu lassen. Es geht um Klarheit, Vertrauen und sofortiges Verständnis – insbesondere für ….

Wie man WordPress-Seiten dupliziert, ohne etwas kaputt zu machen

Seien wir ehrlich: Manchmal möchte man keine neue Seite erstellen. Man möchte einfach dieselbe Seite … nur etwas anders. Gleiches Layout. Gleiche Blöcke. Gleiche Einstellungen. Denn ….

Vergleich von fünf WordPress-Themes für Haustiere

Einleitung Die Wahl des richtigen WordPress-Themes für Haustierbedarf ist mehr als nur eine Designentscheidung – sie beeinflusst direkt Benutzerfreundlichkeit, Skalierbarkeit und langfristiges Unternehmenswachstum. Haustierpflege und Haustiere...

Vergleich von fünf E-Commerce-Themes für Bademode

Einleitung Die Wahl des richtigen Themas für ein unabhängiges Bademoden- oder Dessousgeschäft ist nicht nur eine visuelle Entscheidung – sie beeinflusst direkt Konversionsraten, Skalierbarkeit und langfristigen Erfolg...

Wie man Kommentare in WordPress deaktiviert (ohne dabei den Verstand zu verlieren)

Sprechen wir über WordPress-Kommentare. Theoretisch sind Kommentare toll. Sie fördern Diskussionen, stärken die Community und lassen die Website lebendig wirken. In der Praxis? Sie sind oft ein Magnet für unerwünschte Besucher….

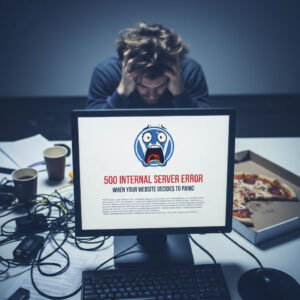

WordPress-Fehler 500: Wenn Ihre Website plötzlich abstürzt

Ihre WordPress-Seite funktionierte noch vor einer Minute einwandfrei. Sie haben die Seite aktualisiert. Und plötzlich – bumm 💥 – ein interner Serverfehler (500). Keine Erklärung. Keine Entschuldigung. Nur eine kalte, verwirrende Meldung, die im Grunde ….

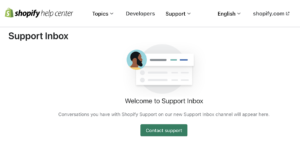

So kontaktieren Sie den Shopify-Support: Eine einfache und stressfreie Anleitung

Einen Shopify-Shop zu betreiben sollte spannend sein – nicht verwirrend. Wenn Fragen auftauchen oder Probleme Sie ausbremsen, bietet Shopify verschiedene Support-Optionen an, je nachdem, was Sie benötigen.

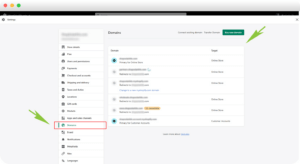

So deaktivieren Sie einen Shopify-Shop: Eine klare und praktische Anleitung

Die Deaktivierung eines Shopify-Shops ist nicht kompliziert, hat aber Konsequenzen, die viele Händler übersehen. Dieser Leitfaden erklärt den Prozess einfach und verständlich.

Vergleich von fünf Schuhladenkonzepten

Einleitung Die Wahl des richtigen Themas für ein unabhängiges Schuhgeschäft ist nicht nur eine visuelle Entscheidung – sie beeinflusst direkt die Skalierbarkeit, den täglichen Betrieb und die langfristige Konversionsrate....

Shopify vs. Etsy: Der ultimative Online-Verkaufs-Showdown

Einleitung: Zwei Plattformen betreten eine Bar… Wenn Shopify und Etsy Personen wären, wäre Etsy der charmante Freund, der bereits einen Stand hat….

Wurde Ihre Shopify- oder WordPress-Website gehackt? So gehen Sie vor

Einleitung: Das digitale Äquivalent zum Aufwachen vor einem zerbrochenen Fenster. Stellen Sie sich vor, Sie wachen auf, schnappen sich Ihren Morgenkaffee, klappen Ihren Laptop auf… und entdecken Ihre Website….

Wie man einen Shopify-Shop startet, ohne den Verstand zu verlieren

Einen Shopify-Shop zu eröffnen klingt glamourös. Man stellt sich vor, wie man mittags gemütlich Kaffee trinkt, Verkaufsbenachrichtigungen checkt und Freunden beiläufig erzählt: “Ja, mein Shop lief ganz gut …“.

Ist Shopify seriös? Ein klarer Leitfaden für neue Online-Händler.

Wenn Sie sich über E-Commerce-Plattformen informieren, haben Sie wahrscheinlich eine ganz bestimmte Frage in Google eingegeben: Ist Shopify seriös? Diese Frage ist absolut berechtigt. Ein Unternehmen zu gründen...

Vergleich der Themes für Kinderbekleidungsgeschäfte: WordPress & Shopify

Einleitung Die Wahl des richtigen Themas ist eine der wichtigsten Entscheidungen beim Aufbau eines unabhängigen Geschäfts für Kinder- oder Babybekleidung. Designstil, Plattformkompatibilität,...