การโจมตีแบบ Replay Attack สามารถใช้ได้กับเว็บไซต์ WordPress หรือไม่?

เมื่อผู้คนพูดถึง วordpress ในด้านความปลอดภัย การสนทนาส่วนใหญ่มักเกี่ยวข้องกับภัยคุกคามที่คุ้นเคย เช่น การโจมตีแบบเดาสุ่ม การแทรกมัลแวร์ ปลั๊กอินที่ล้าสมัย หรือรหัสผ่านที่อ่อนแอ แต่ยังมีภัยคุกคามอีกประเภทหนึ่งที่มักถูกมองข้ามไป นั่นคือ การโจมตีแบบเล่นซ้ำ (Replay Attack).

สิ่งนี้ย่อมนำไปสู่คำถามสำคัญที่เจ้าของเว็บไซต์และนักพัฒนาหลายคนถามกันโดยธรรมชาติ:

การโจมตีแบบ Replay Attack สามารถนำมาใช้กับเว็บไซต์ WordPress ได้หรือไม่?

คำตอบสั้นๆ คือ ใช่ การโจมตีแบบ Replay Attack สามารถเกิดขึ้นได้กับเว็บไซต์ WordPress ขึ้นอยู่กับวิธีการใช้งานการตรวจสอบสิทธิ์ API ฟอร์ม และการผสานรวมจากภายนอก.

ในบทความนี้ เราจะอธิบายการโจมตีแบบ Replay Attack ด้วยภาษาที่เข้าใจง่าย อธิบายวิธีการทำงาน เหตุใด WordPress จึงอาจมีความเสี่ยงภายใต้เงื่อนไขบางประการ และที่สำคัญที่สุดคือขั้นตอนปฏิบัติที่คุณสามารถทำได้เพื่อลดความเสี่ยง.

นี่เป็นหัวข้อด้านความปลอดภัยที่ฟังดูซับซ้อน แต่เมื่อคุณเข้าใจหลักการพื้นฐานแล้ว คุณจะสามารถรับรู้และป้องกันภัยคุกคามได้ง่ายขึ้นมาก.

การโจมตีแบบ Replay Attack คืออะไร? (อธิบายแบบง่ายๆ)

การโจมตีแบบรีเพลย์เกิดขึ้นเมื่อผู้โจมตีดักจับข้อมูลที่ถูกต้องจากคำขอที่ถูกต้องตามกฎหมาย และนำข้อมูลนั้นกลับมาใช้ใหม่ในภายหลังเพื่อปลอมตัวเป็นผู้ใช้หรือระบบจริง.

ลองคิดแบบนี้ดู:

- คุณรูดบัตรเข้าอาคารเพื่อเข้าไปในอาคาร

- มีคนแอบบันทึกสัญญาณนั้นไว้

- ต่อมา พวกเขาเปิดสัญญาณเดิมซ้ำอีกครั้งเพื่อปลดล็อกประตู

ไม่สามารถถอดรหัสผ่านได้.

ไม่ต้องเดา.

แค่เอาสิ่งที่เคยได้ผลมาแล้วมาใช้ซ้ำเท่านั้นเอง.

ในด้านความปลอดภัยบนเว็บ “สัญญาณ” นั้นอาจเป็น:

- คำขอเข้าสู่ระบบ

- โทเค็นเซสชัน

- ลายเซ็น API

- การส่งแบบฟอร์ม

- ส่วนหัวการตรวจสอบสิทธิ์

หากระบบไม่ตรวจสอบความสดใหม่ เวลา หรือความเป็นเอกลักษณ์ คำขอที่เล่นซ้ำอาจถูกยอมรับว่าถูกต้องตามกฎหมาย.

การโจมตีแบบ Replay Attack สามารถใช้ได้กับเว็บไซต์ WordPress หรือไม่?

ใช่ แต่ไม่เสมอไปในลักษณะเดียวกับระบบองค์กรหรือ API ทางการเงิน.

WordPress เองมีระบบป้องกันในตัวที่ช่วยลดความเสี่ยง แต่การโจมตีแบบ Replay Attack ก็ยังคงมีความสำคัญในบางสถานการณ์ โดยเฉพาะอย่างยิ่งเมื่อ:

- มีการเพิ่มโค้ดที่กำหนดเอง

- REST API เปิดให้ใช้งานได้

- มีการนำโทเค็นการตรวจสอบสิทธิ์กลับมาใช้ซ้ำอย่างไม่เหมาะสม

- แนวปฏิบัติที่ดีที่สุดด้านความปลอดภัยถูกละเลย

ดังนั้นแทนที่จะถามว่าการโจมตีแบบรีเพลย์เกิดขึ้นหรือไม่ มีอยู่ ใน WordPress คำถามที่เหมาะสมกว่าคือ:

เว็บไซต์ WordPress จะมีความเสี่ยงต่อการโจมตีแบบ Replay Attack ภายใต้เงื่อนไขใดบ้าง?

มาลองวิเคราะห์กันดู.

WordPress จัดการคำขอและการตรวจสอบสิทธิ์อย่างไร

เพื่อให้เข้าใจการโจมตีแบบ Replay Attack ใน WordPress เราจำเป็นต้องเข้าใจวิธีการที่ WordPress ปกป้องคำขอต่างๆ ตามปกติ.

1. ค่า Nonce ของ WordPress (หน้าที่ที่แท้จริงของมัน)

WordPress ใช้ค่า nonce (หมายเลขที่ใช้เพียงครั้งเดียว) เพื่อป้องกันการกระทำต่างๆ เช่น:

- การส่งแบบฟอร์ม

- คำขอ AJAX

- การดำเนินการของผู้ดูแลระบบ

ค่า nonce ช่วยให้มั่นใจได้ว่า:

- คำขอมาจากผู้ใช้ที่ถูกต้อง

- คำขอเพิ่งได้รับ (โดยปกติจะมีระยะเวลาจำกัด)

- คำขอไม่ได้ถูกนำกลับมาใช้ซ้ำอย่างไม่มีกำหนด

เพียงเท่านี้ก็ป้องกันสถานการณ์การเล่นซ้ำแบบคลาสสิกได้หลายอย่างแล้ว.

อย่างไรก็ตาม ค่า nonce คือ:

- อิงตามระยะเวลา ไม่ใช่แบบใช้ครั้งเดียวทิ้งอย่างเคร่งครัด

- ไม่ได้นำไปใช้กับเอนด์พอยต์แบบกำหนดเองทุกตัวโดยอัตโนมัติ

- นักพัฒนาซอฟต์แวร์มักเข้าใจผิดหรือนำไปใช้ในทางที่ผิด

หากนักพัฒนาสร้างเอนด์พอยต์แบบกำหนดเองและข้ามการตรวจสอบค่า nonce ความเสี่ยงในการโจมตีซ้ำก็จะเพิ่มขึ้น.

2. เซสชันและคุกกี้

WordPress อาศัยส่วนประกอบหลักดังต่อไปนี้:

- คุกกี้การตรวจสอบสิทธิ์

- ตัวระบุเซสชันที่จัดเก็บไว้ในคุกกี้

หากผู้โจมตีขโมยคุกกี้ที่ถูกต้อง (ผ่าน XSS, Wi-Fi ที่ไม่ปลอดภัย หรือมัลแวร์) พวกเขาสามารถทำการร้องขอที่ได้รับการตรวจสอบสิทธิ์ซ้ำได้จนกว่าเซสชันจะหมดอายุหรือถูกยกเลิก.

นี่ไม่ใช่สิ่งที่เกิดขึ้นเฉพาะกับ WordPress เท่านั้น—แต่ก็เป็นเช่นนั้น เป็น ใช้ได้.

3. การตรวจสอบสิทธิ์ REST API

เว็บไซต์ WordPress สมัยใหม่มักใช้:

- จุดเชื่อมต่อ REST API

- WordPress แบบ Headless

- แอปพลิเคชันบนมือถือ

- การผสานรวมจากภายนอก

หากมีการใช้งานการตรวจสอบสิทธิ์ REST API โดยใช้:

- โทเค็นคงที่

- คีย์ API ที่มีอายุการใช้งานยาวนาน

- คำขอที่ไม่มีลายเซ็น

ดังนั้น การโจมตีแบบรีเพลย์จึงกลายเป็นเรื่องที่น่ากังวลอย่างแท้จริง.

สถานการณ์การโจมตีแบบ Replay Attack ที่พบบ่อยใน WordPress

มาดูกันว่าการโจมตีแบบ Replay Attack มักเกิดขึ้นที่ใดในสภาพแวดล้อม WordPress ในโลกแห่งความเป็นจริง.

1. จุดเชื่อมต่อ REST API แบบกำหนดเอง

นักพัฒนาหลายคนสร้างเอนด์พอยต์แบบกำหนดเอง เช่น:

/wp-json/custom/v1/order/wp-json/app/v1/login/wp-json/integration/v1/sync

หากปลายทางเหล่านี้:

- ยอมรับโทเค็นเดียวกันซ้ำๆ

- ไม่ต้องตรวจสอบความถูกต้องของเวลา

- อย่าตรวจสอบลายเซ็นในคำขอ

จากนั้นผู้โจมตีที่สามารถดักจับคำขอที่ถูกต้องได้หนึ่งรายการ ก็สามารถนำคำขอนั้นมาใช้ซ้ำได้หลายครั้ง.

ซึ่งอาจนำไปสู่:

- การกระทำซ้ำซ้อน

- การเข้าถึงโดยไม่ได้รับอนุญาต

- การจัดการข้อมูล

2. การชำระเงินและการประมวลผลคำสั่งซื้อ

การโจมตีแบบ Replay Attack นั้นอันตรายเป็นพิเศษเมื่อเชื่อมโยงกับสิ่งต่อไปนี้:

- การสร้างคำสั่งซื้อ

- ยืนยันการชำระเงิน

- การเปิดใช้งานการสมัครสมาชิก

หากสามารถเล่นคำขอการยืนยันซ้ำได้ ผู้โจมตีอาจดำเนินการดังต่อไปนี้:

- เรียกใช้คำสั่งซื้อซ้ำ

- เปิดใช้งานบริการที่หมดอายุอีกครั้ง

- ข้ามขั้นตอนการตรวจสอบการชำระเงิน

WooCommerce เองมีระบบป้องกันอยู่แล้ว แต่ตรรกะการชำระเงินแบบกำหนดเองมักเป็นจุดที่มักเกิดข้อผิดพลาด.

3. API สำหรับการเข้าสู่ระบบและการตรวจสอบสิทธิ์

เว็บไซต์ WordPress บางแห่งเปิดเผยข้อมูลดังต่อไปนี้:

- API การเข้าสู่ระบบแบบกำหนดเอง

- การตรวจสอบสิทธิ์แอปมือถือ

- ระบบการตรวจสอบสิทธิ์แบบ JWT

ถ้าเป็น JWT:

- อย่าปล่อยให้มันหมดอายุเร็วเกินไป

- ไม่ได้หมุน

- จัดเก็บอย่างไม่ปลอดภัย

การโจมตีแบบรีเพลย์กลายเป็นสิ่งที่ทำได้จริง.

4. เว็บฮุคและการเชื่อมต่อกับระบบภายนอก

WordPress มักได้รับ webhook ขาเข้าจาก:

- ช่องทางการชำระเงิน

- ผู้ให้บริการขนส่ง

- ระบบ CRM

- เครื่องมืออัตโนมัติ

หากไม่มีการร้องขอผ่าน webhook:

- ลงชื่อ

- ประทับเวลา

- ตรวจสอบฝั่งเซิร์ฟเวอร์แล้ว

ผู้โจมตีสามารถนำเพย์โหลดเว็บฮุคเก่ามาใช้ซ้ำเพื่อกระตุ้นการกระทำอีกครั้งได้.

เหตุใดการโจมตีแบบรีเพลย์จึงมักถูกมองข้าม

การโจมตีแบบ Replay Attack ไม่ได้สร้างความรู้สึกรุนแรงเท่ากับการโจมตีแบบ Brute-force หรือการติดมัลแวร์.

ไม่มีข้อความบ่งชี้ว่าถูก "แฮ็ก" อย่างชัดเจน.

ไม่มีหน้าเว็บหลักถูกดัดแปลงแก้ไข.

ไม่มีการหยุดทำงานกะทันหัน.

แต่ความเสียหายมักเกิดขึ้นอย่างแนบเนียน:

- บันทึกซ้ำ

- การเปลี่ยนแปลงสถานะที่ไม่คาดคิด

- พฤติกรรมผู้ใช้ที่แปลกประหลาด

- บันทึกที่ไม่สอดคล้องกัน

เนื่องจากทุกอย่างดู "ถูกต้องตามกฎหมาย" การโจมตีแบบรีเพลย์จึงอาจไม่ถูกตรวจพบเป็นเวลานาน.

เว็บไซต์ WordPress ที่มีการตั้งค่าเริ่มต้น ปลอดภัยจากการโจมตีแบบ Replay Attack หรือไม่?

สำหรับเว็บไซต์ WordPress พื้นฐาน คำตอบส่วนใหญ่คือใช่.

หากเว็บไซต์ของคุณ:

- ใช้การเข้าสู่ระบบแบบมาตรฐาน

- ใช้ปลั๊กอินที่ได้รับการดูแลรักษาอย่างดี

- ไม่เปิดเผย API ที่กำหนดเอง

- ใช้งาน HTTPS อย่างถูกต้อง

ดังนั้น การโจมตีแบบรีเพลย์จึงไม่ใช่ปัญหาหลัก.

อย่างไรก็ตาม เว็บไซต์ WordPress ในปัจจุบันนั้นไม่เรียบง่ายแบบนั้นอีกต่อไปแล้ว.

เมื่อคุณแนะนำ:

- สถาปัตยกรรมไร้หัว

- แอปพลิเคชันบนมือถือ

- แดชบอร์ดแบบกำหนดเอง

- การผสานรวมภายนอก

- ขั้นตอนขั้นสูงของ WooCommerce

ความสำคัญของการโจมตีแบบรีเพลย์เพิ่มขึ้นอย่างมาก.

วิธีลดความเสี่ยงจากการโจมตีแบบ Replay Attack บน WordPress

ทีนี้มาพูดถึงวิธีแก้ปัญหาที่เป็นรูปธรรมกันบ้าง.

1. ต้องใช้ HTTPS เสมอ (ไม่มีข้อยกเว้น)

หากไม่มี HTTPS:

- คำขอต่างๆ สามารถถูกดักจับได้

- โทเค็นอาจถูกขโมยได้

- การเล่นซ้ำกลายเป็นเรื่องเล็กน้อย

HTTPS ช่วยให้มั่นใจได้ว่าผู้โจมตีจะไม่สามารถดักจับคำขอที่ถูกต้องระหว่างการส่งได้โดยง่าย.

เรื่องนี้ไม่สามารถต่อรองได้.

2. ใช้ Nonces อย่างถูกต้องในโค้ดที่กำหนดเอง

หากคุณสร้าง:

- การดำเนินการ AJAX

- แบบฟอร์มผู้ดูแลระบบ

- เอนด์พอยต์แบบกำหนดเอง

เสมอ:

- สร้างค่า nonces

- ตรวจสอบความถูกต้องฝั่งเซิร์ฟเวอร์

- บังคับใช้ช่วงเวลาหมดอายุ

อย่าคิดไปเองว่า “ผู้ใช้ที่ล็อกอินแล้วปลอดภัย”

3. เพิ่มการประทับเวลาและตรวจสอบวันหมดอายุ

สำหรับ API และ Webhook:

- โปรดระบุเวลาในคำขอด้วย

- ปฏิเสธคำขอที่อยู่นอกช่วงเวลาที่กำหนด

วิธีนี้ทำให้การเล่นคำขอเก่าซ้ำไม่มีประโยชน์.

4. ใช้ลายเซ็นคำขอ

แทนที่จะใช้โทเค็นแบบคงที่:

- ลงนามคำขอโดยใช้รหัสลับร่วมกัน

- ตรวจสอบลายเซ็นฝั่งเซิร์ฟเวอร์

วิธีนี้ช่วยให้มั่นใจได้ว่า แม้จะบันทึกคำขอไว้ได้แล้ว ก็จะไม่สามารถแก้ไขหรือนำกลับมาใช้ใหม่ได้ง่ายๆ.

5. จำกัดอายุการใช้งานของโทเค็น

สำหรับโทเค็น JWT หรือ API:

- ใช้ผลิตภัณฑ์ที่มีวันหมดอายุสั้น

- หมุนเวียนโทเค็นเป็นประจำ

- ยกเลิกโทเค็นเมื่อไม่ต้องการใช้งานอีกต่อไป

โทเค็นที่มีอายุการใช้งานยาวนานนั้นเอื้อต่อการเล่นซ้ำ.

6. ตรวจสอบบันทึกและสิ่งผิดปกติ

การโจมตีแบบ Replay Attack มักทิ้งร่องรอยไว้:

- ข้อมูลที่เหมือนกันถูกส่งซ้ำ

- คำขอที่เข้ามาไม่เรียงลำดับ

- พฤติกรรมด้านเวลาที่ไม่คาดคิด

การบันทึกข้อมูลที่ดีทำให้สามารถตรวจจับได้.

การโจมตีแบบ Replay Attack สามารถนำไปใช้กับเว็บไซต์ WordPress ในการใช้งานจริงทางธุรกิจได้หรือไม่?

แน่นอน โดยเฉพาะอย่างยิ่งในกรณีการใช้งานข้ามพรมแดนและระหว่างประเทศ.

เว็บไซต์ WordPress ทั่วโลกจำนวนมาก:

- ให้บริการผู้ใช้ทั่วทุกภูมิภาค

- สามารถเชื่อมต่อกับระบบชำระเงินหลายระบบ

- ใช้ API เพื่อซิงค์ข้อมูลระหว่างแพลตฟอร์มต่างๆ

ยิ่งระบบกระจายตัวและเป็นอัตโนมัติมากขึ้นเท่าไร การป้องกันการเล่นซ้ำก็ยิ่งมีความสำคัญมากขึ้นเท่านั้น.

ระบบรักษาความปลอดภัยไม่ได้ขึ้นอยู่กับปลั๊กอินเพียงอย่างเดียวอีกต่อไปแล้ว แต่ขึ้นอยู่กับสถาปัตยกรรมและการตัดสินใจด้านการออกแบบด้วย.

ข้อคิดส่งท้าย: การรักษาความปลอดภัยเป็นส่วนสำคัญของการออกแบบเว็บไซต์ที่ดี

การโจมตีแบบรีเพลย์ไม่ใช่สิ่งที่คนส่วนใหญ่จะพบเจอ วordpress ปัญหาเหล่านี้เป็นปัญหาที่ผู้เริ่มต้นอาจต้องกังวล เพราะเป็นเรื่องจริงสำหรับเว็บไซต์ WordPress ที่ทันสมัย ปรับขนาดได้ และขับเคลื่อนด้วย API.

การเข้าใจว่าการโจมตีแบบ Replay Attack สามารถนำมาใช้กับเว็บไซต์ WordPress ได้หรือไม่นั้น ขึ้นอยู่กับปัจจัยหลายประการ:

- วิธีการสร้างเว็บไซต์

- การไหลเวียนของข้อมูลระหว่างระบบต่างๆ

- วิธีการจัดการการตรวจสอบสิทธิ์

การรักษาความปลอดภัยไม่ใช่แค่การตรวจสอบตามรายการทางเทคนิคเท่านั้น.

นี่เป็นส่วนหนึ่งของการออกแบบเว็บไซต์อย่างมืออาชีพ.

AIRSANG สามารถช่วยเหลือคุณได้อย่างไร

ที่ AIRSANG, เราทำงานร่วมกับธุรกิจข้ามพรมแดนและแบรนด์ระดับนานาชาติเป็นหลัก เราไม่ได้มุ่งเน้นแค่เพียงภาพลักษณ์ แต่เราใส่ใจอย่างยิ่งในเรื่องโครงสร้าง ประสิทธิภาพ และความปลอดภัย.

ไม่ว่าคุณจะเป็น:

- การสร้างเว็บไซต์ WordPress แบบกำหนดเอง

- ออกแบบร้านค้า WooCommerce สำหรับผู้ใช้งานทั่วโลก

- การผสานรวม API ระบบชำระเงิน หรือบริการจากบุคคลที่สาม

เราออกแบบและสร้างเว็บไซต์ที่ไม่เพียงแต่สวยงาม แต่ยังปลอดภัย ปรับขนาดได้ และเชื่อถือได้อีกด้วย.

หากคุณสงสัยว่าของคุณ วordpress หากเว็บไซต์ได้รับการปกป้องอย่างเหมาะสม หรือคุณกำลังวางแผนโครงการที่ให้ความสำคัญกับความปลอดภัยตั้งแต่เริ่มต้น เรายินดีให้ความช่วยเหลือ.

AIRSANG ผสานประสบการณ์ข้ามพรมแดนเข้ากับการออกแบบเว็บไซต์อย่างมืออาชีพ เพื่อสนับสนุนธุรกิจที่ต้องการเติบโตอย่างปลอดภัยและยั่งยืน.

จัดส่งทั่วโลก

AIRSANG ให้บริการออกแบบเว็บไซต์ สร้างเอกลักษณ์แบรนด์ และโซลูชันอีคอมเมิร์ซที่คุ้มค่า ตั้งแต่ Shopify และ WordPress ไปจนถึงภาพสินค้าสำหรับ Amazon, เราช่วยแบรนด์ระดับโลกสร้าง พัฒนา และขยายธุรกิจออนไลน์ของพวกเขา.

ออกแบบและสร้างเว็บไซต์ WordPress หรือเว็บไซต์องค์กรพร้อมระบบอีคอมเมิร์ซครบวงจรสำหรับคุณ.

ข้อกำหนดเฉพาะหรือใบเสนอราคาพิเศษ

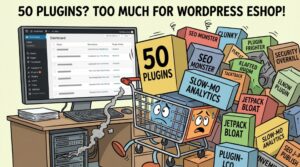

การใช้ปลั๊กอิน 50 ตัวมากเกินไปสำหรับร้านค้าออนไลน์ที่ใช้ WordPress หรือไม่?

ภาพหลักสำหรับการแปลงลิปสติกเป็นสินค้าสำหรับ Amazon

แฮกเกอร์ขโมยอีเมลผู้ดูแลระบบ WordPress ได้อย่างไร (และวิธีป้องกัน)

อะไรทำให้รองพื้นชนิดเหลวของ Amazon (ภาพหลัก) ขายดี?

การออกแบบภาพหลัก Amazon ที่มีประสิทธิภาพสำหรับตลับกรอง

การโจมตีแบบ Replay Attack บน WordPress: ภัยคุกคามจริงหรือแค่เรื่องที่ถูกพูดเกินจริง?

วิธีคัดลอกหน้าเว็บ WordPress โดยไม่ทำให้ระบบเสียหาย

เปรียบเทียบธีม WordPress สำหรับสัตว์เลี้ยง 5 แบบ

เปรียบเทียบธีมอีคอมเมิร์ซชุดว่ายน้ำ 5 แบบ

วิธีปิดการแสดงความคิดเห็นใน WordPress (โดยไม่ต้องเสียสติ)

ข้อผิดพลาด WordPress 500: เมื่อเว็บไซต์ของคุณเกิดอาการผิดปกติ

วิธีติดต่อฝ่ายสนับสนุนของ Shopify: คู่มือที่ง่ายและไม่ยุ่งยาก

วิธีปิดใช้งานร้านค้า Shopify: คู่มือที่ชัดเจนและใช้งานได้จริง

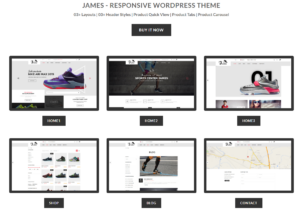

เปรียบเทียบธีมร้านขายรองเท้า 5 แบบ

Shopify ปะทะ Etsy: การประลองการขายออนไลน์ครั้งยิ่งใหญ่

เว็บไซต์ Shopify หรือ WordPress ของคุณถูกแฮ็กหรือไม่? นี่คือสิ่งที่คุณควรทำ

วิธีเริ่มต้นร้านค้า Shopify โดยไม่เสียสติ