No hay productos en el carrito.

¿Son aplicables los ataques de repetición al sitio de WordPress?

Cuando la gente habla de WordPress En materia de seguridad, la mayoría de las conversaciones giran en torno a amenazas conocidas: ataques de fuerza bruta, inyecciones de malware, plugins obsoletos o contraseñas débiles. Pero existe otro tipo de ataque que suele pasar desapercibido: los ataques de repetición.

Naturalmente, esto plantea una pregunta importante que muchos propietarios y desarrolladores de sitios web se hacen:

¿Los ataques de repetición son aplicables al sitio de WordPress?

La respuesta corta es: sí, los ataques de repetición pueden aplicarse a los sitios de WordPress, dependiendo de cómo se implementen la autenticación, las API, los formularios y las integraciones de terceros.

En este artículo, explicaremos los ataques de repetición en términos sencillos, cómo funcionan, por qué WordPress puede ser vulnerable en determinadas condiciones y, lo más importante, qué medidas prácticas puede tomar para reducir el riesgo.

Este es un tema de seguridad que suena técnico, pero una vez que se entiende la lógica detrás de él, la amenaza se vuelve mucho más fácil de reconocer y defenderse.

¿Qué es un ataque de repetición? (En términos simples)

Un ataque de repetición ocurre cuando un atacante captura datos válidos de una solicitud legítima y los reutiliza más tarde para hacerse pasar por un usuario o sistema real.

Piénsalo de esta manera:

- Pasas tu tarjeta de acceso para entrar a un edificio.

- Alguien graba la señal en secreto

- Más tarde, repiten la misma señal para desbloquear la puerta nuevamente.

Sin descifrado de contraseñas.

Sin adivinar.

Simplemente reutilizando algo que ya funcionó una vez.

En seguridad web, esa “señal” podría ser:

- Una solicitud de inicio de sesión

- Un token de sesión

- Una firma de API

- Un envío de formulario

- Un encabezado de autenticación

Si el sistema no verifica la frescura, el tiempo o la singularidad, la solicitud reproducida puede aceptarse como legítima.

¿Son aplicables los ataques de repetición al sitio de WordPress?

Sí, pero no siempre de la misma manera que los sistemas empresariales o las API financieras.

WordPress en sí tiene protecciones integradas que reducen el riesgo, pero los ataques de repetición aún pueden volverse relevantes en ciertos escenarios, especialmente cuando:

- Se agrega código personalizado

- Las API REST están expuestas

- Los tokens de autenticación se reutilizan incorrectamente

- Se omiten las mejores prácticas de seguridad

Entonces, en lugar de preguntarnos si los ataques de repetición... existir En WordPress, la mejor pregunta es:

¿En qué condiciones un sitio de WordPress se vuelve vulnerable a ataques de repetición?

Vamos a desglosarlo.

Cómo gestiona WordPress las solicitudes y la autenticación

Para comprender los ataques de repetición en WordPress, necesitamos entender cómo WordPress normalmente protege las solicitudes.

1. Nonces de WordPress (qué hacen realmente)

WordPress utiliza nonces (números utilizados una sola vez) para proteger acciones como:

- Envíos de formularios

- Solicitudes AJAX

- Acciones de administrador

Un nonce ayuda a garantizar:

- La solicitud provino de un usuario válido

- La solicitud es reciente (normalmente de duración limitada)

- La solicitud no se ha reutilizado indefinidamente

Esto por sí solo evita muchos escenarios de repetición clásicos.

Sin embargo, los nonces son:

- Basado en el tiempo, no estrictamente de un solo uso

- No se aplica automáticamente a todos los puntos finales personalizados

- A menudo malinterpretado o mal utilizado por los desarrolladores

Si un desarrollador crea un punto final personalizado y omite la validación de nonce, aumenta el riesgo de repetición.

2. Sesiones y cookies

WordPress se basa principalmente en:

- Cookies de autenticación

- Identificadores de sesión almacenados en cookies

Si un atacante roba una cookie válida (a través de XSS, Wi-Fi inseguro o malware), puede reproducir solicitudes autenticadas hasta que la sesión expire o se invalide.

Esto no es exclusivo de WordPress, pero... es aplicable.

3. Autenticación de API REST

Los sitios modernos de WordPress suelen utilizar:

- Puntos finales de la API REST

- WordPress sin cabeza

- Aplicaciones móviles

- Integraciones de terceros

Si la autenticación de API REST se implementa mediante:

- Tokens estáticos

- Claves API de larga duración

- Solicitudes sin firmar

Entonces los ataques de repetición se convierten en una verdadera preocupación.

Escenarios comunes de ataques de repetición en WordPress

Veamos dónde es más probable que aparezcan los ataques de repetición en los entornos reales de WordPress.

1. Puntos finales de API REST personalizados

Muchos desarrolladores crean puntos finales personalizados como:

/wp-json/custom/v1/order/wp-json/app/v1/inicio de sesión/wp-json/integración/v1/sincronización

Si estos puntos finales:

- Aceptar el mismo token repetidamente

- No validar marcas de tiempo

- No comprobar las firmas de las solicitudes

Luego, un atacante que captura una solicitud válida puede reproducirla varias veces.

Esto puede conducir a:

- Acciones duplicadas

- Acceso no autorizado

- Manipulación de datos

2. Pago y procesamiento de pedidos

Los ataques de repetición son especialmente peligrosos cuando están relacionados con:

- Creación de pedidos

- Confirmación de pago

- Activación de la suscripción

Si se puede reproducir una solicitud de confirmación, los atacantes pueden:

- Activar pedidos duplicados

- Reactivar servicios caducados

- Evitar cheques de pago

WooCommerce en sí incluye protecciones, pero la lógica de pago personalizada es donde suelen ocurrir errores.

3. API de inicio de sesión y autenticación

Algunos sitios de WordPress exponen:

- API de inicio de sesión personalizadas

- Autenticación de aplicaciones móviles

- Sistemas de autenticación basados en JWT

Si los JWT:

- No caduque rápidamente

- No están rotados

- Se almacenan de forma insegura

Los ataques de repetición se vuelven factibles.

4. Webhooks e integraciones de terceros

WordPress recibe con frecuencia webhooks entrantes de:

- Pasarelas de pago

- Proveedores de envío

- Sistemas CRM

- Herramientas de automatización

Si las solicitudes de webhook no son:

- Firmado

- Marca de tiempo

- Verificado del lado del servidor

Un atacante puede reproducir cargas útiles de webhooks antiguos para activar acciones nuevamente.

Por qué los ataques de repetición a menudo se pasan por alto

Los ataques de repetición no parecen tan dramáticos como los ataques de fuerza bruta o las infecciones de malware.

No hay ningún mensaje de "hackeo" obvio.

No hay página de inicio desfigurada.

Sin tiempos de inactividad repentinos.

En cambio, el daño suele ser sutil:

- Registros duplicados

- Cambios de estado inesperados

- Comportamiento extraño del usuario

- Registros inconsistentes

Debido a que todo parece “legítimo”, los ataques de repetición pueden pasar desapercibidos durante mucho tiempo.

¿Los sitios predeterminados de WordPress están a salvo de los ataques de repetición?

Para sitios básicos de WordPress, la respuesta es mayoritariamente sí.

Si su sitio:

- Utiliza el inicio de sesión estándar

- Utiliza complementos bien mantenidos

- No expone API personalizadas

- Utiliza HTTPS correctamente

Entonces los ataques de repetición no son una preocupación principal.

Sin embargo, los sitios modernos de WordPress ya no suelen ser tan simples.

Una vez que introduzcas:

- Arquitectura sin cabeza

- Aplicaciones móviles

- Paneles de control personalizados

- Integraciones externas

- Flujos avanzados de WooCommerce

La relevancia de los ataques de repetición aumenta significativamente.

Cómo reducir los riesgos de ataques de repetición en WordPress

Ahora hablemos de soluciones prácticas.

1. Utilice siempre HTTPS (sin excepciones)

Sin HTTPS:

- Las solicitudes pueden ser interceptadas

- Los tokens pueden ser robados

- La repetición se vuelve trivial

HTTPS garantiza que los atacantes no puedan capturar fácilmente solicitudes válidas en tránsito.

Esto no es negociable.

2. Utilice nonces correctamente en el código personalizado

Si construyes:

- Acciones AJAX

- Formularios de administración

- Puntos finales personalizados

Siempre:

- Generar nonces

- Validarlos del lado del servidor

- Aplicar ventanas de vencimiento

Nunca asuma que “los usuarios que han iniciado sesión están seguros”.”

3. Agregar marcas de tiempo y comprobaciones de vencimiento

Para API y webhooks:

- Incluir marcas de tiempo en las solicitudes

- Rechazar solicitudes fuera de un período de tiempo aceptable

Esto hace que sea inútil reproducir solicitudes antiguas.

4. Utilice firmas de solicitud

En lugar de tokens estáticos:

- Firmar solicitudes utilizando secretos compartidos

- Verificar firmas del lado del servidor

Esto garantiza que incluso si se captura una solicitud, no se pueda alterar ni reutilizar fácilmente.

5. Limitar la vida útil de los tokens

Para tokens JWT o API:

- Utilice tiempos de expiración cortos

- Rotar tokens regularmente

- Revocar tokens cuando ya no sean necesarios

Los tokens de larga duración se pueden volver a jugar.

6. Monitorear registros y anomalías

Los ataques de repetición a menudo dejan patrones:

- Cargas útiles idénticas repetidas

- Solicitudes que llegan fuera de secuencia

- Comportamiento de tiempo inesperado

Un buen registro hace posible la detección.

¿Son aplicables los ataques de repetición al sitio de WordPress en el uso comercial real?

Por supuesto, especialmente en casos de uso transfronterizos e internacionales.

Muchos sitios globales de WordPress:

- Atender a usuarios de todas las regiones

- Integración con múltiples sistemas de pago

- Utilice API para sincronizar datos entre plataformas

Cuanto más distribuido y automatizado sea el sistema, más importante será la protección contra repeticiones de reproducción.

La seguridad ya no es sólo una cuestión de complementos: se trata de decisiones de arquitectura y diseño.

Reflexiones finales: La seguridad es parte del buen diseño de un sitio web

Los ataques de repetición no son algo común WordPress Los principiantes deben preocuparse por esto, pero son muy reales para los sitios de WordPress modernos, escalables y basados en API.

Comprender si los ataques de repetición son aplicables a un sitio de WordPress depende de:

- Cómo está construido el sitio

- Cómo fluyen los datos entre sistemas

- Cómo se gestiona la autenticación

La seguridad no es sólo una lista de verificación técnica.

Es parte del diseño web profesional.

Cómo puede ayudar AIRSANG

En AIRSANG, Trabajamos principalmente con empresas transfronterizas y marcas internacionales. Nuestro enfoque va más allá de lo visual: nos preocupamos profundamente por la estructura, el rendimiento y la seguridad.

Ya sea que usted:

- Construyendo un sitio personalizado en WordPress

- Diseño de una tienda WooCommerce para usuarios globales

- Integración de API, sistemas de pago o servicios de terceros

Diseñamos e implementamos sitios web que no sólo son hermosos, sino también seguros, escalables y confiables.

Si te preguntas si tu WordPress Si su sitio está protegido adecuadamente o está planeando un proyecto en el que la seguridad es importante desde el primer día, estaremos encantados de ayudarle.

AIRSANG Combina la experiencia transfronteriza con el diseño de sitios web profesionales para apoyar a las empresas que desean crecer de forma segura y sostenible.

Entregado en todo el mundo

AIRSANG ofrece soluciones rentables de diseño web, identidad visual de marca y comercio electrónico. Desde Shopify y WordPress hasta imágenes de productos de Amazon, ayudamos a las marcas globales a construir, elevar y hacer crecer su negocio en línea.

Diseñar y construir un sitio web WordPress o sitio corporativo con un sistema completo de comercio electrónico para usted.

Valorado con 4.72 de 5

Requisitos personalizados o presupuestos especiales

Valorado con 4.87 de 5

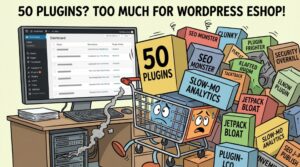

¿Son 50 plugins demasiados para una tienda de comercio electrónico de WordPress?

Comprender el impacto real en el rendimiento Tener 50 plugins en un sitio de comercio electrónico de WordPress no es automáticamente un problema. De hecho, el número por sí solo rara vez determina el rendimiento....

Diseño de la imagen principal para la conversión de Amazon Lipstick

Introducción: Diseñar una imagen principal de un pintalabios que venda en Amazon Cuando diseñamos una imagen principal para un pintalabios de Amazon, nuestra responsabilidad va mucho más allá de...

Cómo los hackers roban los correos electrónicos de los administradores de WordPress (y cómo detenerlos)

Empecemos con una verdad incómoda: su correo electrónico de administrador de WordPress es probablemente mucho más público de lo que cree. Les encanta. Para ellos, tu...

¿Qué hace que una base líquida de Amazon se convierta en la imagen principal?

Introducción. Diseñar una imagen principal para la base líquida de Amazon no se trata solo de que un producto luzca atractivo. En Amazon, la imagen principal y...

Diseño de una imagen principal de Amazon eficaz para cartuchos de filtro

Introducción: Diseñar una imagen principal para Amazon no se trata solo de hacer que un producto sea atractivo. Se trata de claridad, confianza y comprensión inmediata, especialmente para...

Ataques de repetición en WordPress: ¿Amenaza real o mito exagerado?

Aclaremos algo primero. Los ataques de repetición no dan miedo. No descifran contraseñas. No inyectan código maligno con texto verde de hacker por todas partes. Son sigilosos...

Cómo duplicar páginas de WordPress sin dañar nada

Seamos sinceros. A veces no quieres crear una página nueva. Solo quieres la misma página... pero ligeramente diferente. El mismo diseño. Los mismos bloques. La misma configuración. Porque...

Comparación de cinco temas de WordPress para mascotas

Introducción Elegir el tema de WordPress adecuado para mascotas es más que una decisión de diseño: afecta directamente la usabilidad, la escalabilidad y el crecimiento del negocio a largo plazo. Cuidado de mascotas y...

Comparación de cinco temas de comercio electrónico de trajes de baño

Introducción Elegir el tema adecuado para una tienda independiente de trajes de baño o lencería no es solo una decisión visual: afecta directamente las tasas de conversión, la escalabilidad y el futuro a largo plazo.

Cómo desactivar los comentarios en WordPress (sin perder la cabeza)

Hablemos de los comentarios de WordPress. En teoría, son geniales. Fomentan la discusión. Crean comunidad. Hacen que tu sitio web se sienta "vivo". ¿En realidad? Suelen ser un imán...

Error 500 de WordPress: Cuando tu sitio web decide entrar en pánico

Tu sitio de WordPress funcionaba bien hace un minuto. Actualizaste la página. Y de repente, ¡bum! 💥: Error interno del servidor 500. Sin explicación. Sin disculpa. Solo un mensaje frío y confuso que básicamente...

Cómo contactar con el soporte de Shopify: una guía sencilla y sin estrés

Administrar una tienda Shopify debería ser emocionante, no confuso. Cuando surgen preguntas o los problemas te retrasan, Shopify ofrece varias vías de soporte según el caso...

Cómo desactivar una tienda Shopify: una guía clara y práctica

Desactivar una tienda Shopify no es complicado, pero conlleva consecuencias que muchos comerciantes pasan por alto. Esta guía explica el proceso de forma sencilla y educativa.

Comparación de cinco temas de zapaterías

Introducción Elegir el tema adecuado para una tienda independiente especializada en calzado no es solo una decisión visual: afecta directamente la escalabilidad, las operaciones diarias y el rendimiento de conversión a largo plazo.

Shopify vs Etsy: El duelo definitivo de las ventas online

Introducción: Dos plataformas entran a un bar… Si Shopify y Etsy fueran personas, Etsy sería ese amigo encantador que ya tiene un stand en….

¿Han hackeado tu sitio de Shopify o WordPress? Esto es lo que debes hacer

Introducción: El equivalente digital de despertarse y encontrar una ventana rota Imagínese despertarse, tomar su café de la mañana, abrir su computadora portátil... y descubrir que su sitio web...

Cómo iniciar una tienda Shopify sin perder la cabeza

Abrir una tienda Shopify suena glamuroso. Te imaginas tomando un café al mediodía, revisando las notificaciones de ofertas y diciéndoles a tus amigos: "Sí, mi tienda tuvo mucho éxito...".

¿Es Shopify legítimo? Una guía clara para nuevos vendedores online

Si estás investigando plataformas de comercio electrónico, es probable que hayas buscado en Google una pregunta muy específica: ¿es Shopify legítimo? Es una pregunta completamente lógica. Lanzar una...