لا توجد منتجات في سلة التسوق.

هجمات إعادة التشغيل على ووردبريس: تهديد حقيقي أم خرافة مبالغ فيها؟

دعونا نوضح شيئاً ما أولاً.

لا تبدو هجمات إعادة التشغيل مخيفة.

إنهم لا يكسرون كلمات المرور.

إنهم لا يحقنون شفرة خبيثة مع نصوص قراصنة خضراء تتناثر في كل مكان.

إنهم ماكرون. مهذبون. وفعالون بشكل مزعج.

نعم، إنها تنطبق تمامًا على ووردبريس المواقع.

وخاصة إذا كان موقعك يتعامل مع عمليات تسجيل الدخول، أو المدفوعات، أو نماذج الاتصال، أو طلبات AJAX، أو أي شيء يتعلق بأزرار "إرسال".

إذن... ما هو هجوم إعادة التشغيل (بلغة البشر)؟

هجوم إعادة التشغيل هو في الأساس كالتالي:

يقوم المهاجم بتسجيل طلب مشروع - مثل تسجيل الدخول أو إرسال نموذج أو دفع - ثم يعيد إرساله. ومرة أخرى. ومرة أخرى.

لا حاجة لمهارات القرصنة.

انسخ والصق واربح.

إذا لم يتحقق موقع ووردبريس الخاص بك مما إذا كان الطلب قد تم استخدامه بالفعل، فسيقول موقعك بكل سرور:

“"بالتأكيد! لنكرر ذلك."”

وهنا تبدأ المشكلة.

لماذا تُعد مواقع ووردبريس أهدافًا رئيسية؟

لا يُعتبر ووردبريس غير آمن بشكل افتراضي، ولكنه مرن. والمرونة قد تؤدي إلى الأخطاء.

إليكم سبب تفضيل هجمات إعادة التشغيل لمنصة ووردبريس:

- لا تُعتبر الإضافات دائمًا عباقرة في مجال الأمن.

البعض يتجاهل عمليات التحقق من الأرقام العشوائية. والبعض يعيد استخدام الرموز. والبعض الآخر يأمل فقط في الأفضل. - الكثير من الطلبات الحساسة التي يتم تداولها

تسجيلات الدخول، عمليات الدفع، إعادة تعيين كلمات المرور، نماذج الاتصال - كل ما يخطر ببالك. - واجهات برمجة تطبيقات AJAX وREST في كل مكان

يعتمد نظام ووردبريس الحديث على طلبات الخلفية. ويحب المخترقون طلبات الخلفية. - لا تزال هناك أخطاء في تكوين بروتوكول SSL

نعم، في عام 2025. للأسف.

كيف تبدو هجمات إعادة التشغيل في العالم الحقيقي

ليس نظرياً. بل واقعي جداً.

اختطاف تسجيل الدخول

يتم إعادة استخدام طلب تسجيل الدخول الذي تم التقاطه. تم اختراق الجلسة. شخص آخر هو "أنت" الآن.

المدفوعات المكررة

طلب دفع واحد ← يُعاد إرساله ← رسوم مضاعفة (أو ثلاثية). يصاب العملاء بالذعر. وتزداد ذعرك أنت.

رسائل بريد إلكتروني مزعجة للغاية

تمت إعادة إرسال نموذج اتصال واحد 500 مرة. صندوق بريدك الوارد يبكي.

نقاط نهاية واجهة برمجة التطبيقات المُساء استخدامها

يتم إعادة تشغيل طلبات AJAX أو REST غير المحمية حتى يتوسل خادمك للرحمة.

مستوى إضافي: بروتوكول HTTP/3 وزمن استجابة 0-RTT يجعلان الأمر أكثر صعوبة

يأتي الإنترنت الأسرع مصحوباً بـ... مفاجآت ممتعة.

أدخل بروتوكول TLS 1.3 خاصية 0-RTT (البيانات المبكرة)، وهي خاصية قابلة لإعادة التشغيل بحكم تصميمها. هذا ليس خطأً برمجياً، بل هو جزء من قوانين الفيزياء.

إذا كان موقعك على ووردبريس:

- يستخدم شبكة توصيل المحتوى (CDN)

- يدعم بروتوكول HTTP/3

- يقبل البيانات الأولية دون التحقق منها

تهانينا، لقد قمت بتوسيع نافذة إعادة التشغيل.

إذا لم تفعل يحتاج قم بتعطيل خاصية البيانات المبكرة. لا تستحق مكاسب السرعة مشاكل الأمان.

كيفية إيقاف هجمات إعادة التشغيل على ووردبريس (دون أن تفقد النوم)

خبر سار: يوفر لك ووردبريس الأدوات اللازمة بالفعل. كل ما عليك فعله هو استخدامها.

1. استخدم الأرقام العشوائية بصدق.

الأرقام العشوائية = "رقم يُستخدم مرة واحدة".“

إنها آلية الحماية المدمجة في نظام ووردبريس لإعادة تشغيل الفيديوهات.

- يستخدم

wp_nonce_field()في النماذج - تحقق من صحة البيانات باستخدام

wp_verify_nonce() - تدقيق التعليمات البرمجية المخصصة والمكونات الإضافية القديمة

إذا لم يكن للطلب قيمة عشوائية صالحة، فلن يتم قبوله. الأمر بسيط.

2. إضافة حدود زمنية

حتى الطلبات الجيدة لا ينبغي أن تدوم إلى الأبد.

- أضف الطوابع الزمنية إلى الطلبات

- ارفض أي شيء أقدم من بضع دقائق

تم إغلاق نافذة الإعادة.

3. رموز لمرة واحدة للإجراءات الحساسة

إعادة تعيين كلمات المرور، والروابط السحرية، وتأكيدات الدفع - استخدمها مرة واحدة، وتنتهي صلاحيتها بسرعة.

معظم الإضافات الاحترافية تدعم هذه الميزة. قم بتفعيلها.

4. استخدام بروتوكول HTTPS في كل مكان (بدون استثناءات)

يقوم بروتوكول HTTPS بتشفير حركة البيانات، مما يجعل التقاط إعادة التشغيل أكثر صعوبة.

- فرض استخدام SSL

- إصلاح تحذيرات المحتوى المختلط

- توقف عن التظاهر بأن بروتوكول HTTP "ربما يكون جيدًا"“

ليست كذلك.

5. تأمين واجهات برمجة تطبيقات AJAX وREST

لا تثق أبدًا في أي طلب لمجرد أنه "جاء من موقعك".“

- تتطلب حالات تسجيل الدخول

- التحقق من صحة الأرقام العشوائية

- التحقق من أذونات المستخدم من جانب الخادم

ينبغي أن يسأل كل فعل: من أنت حقاً؟

6. راقب كمحترف شديد الحذر

أنت لست بحاجة إلى الخوف، أنت بحاجة إلى الوضوح.

- تحديد معدل الاستخدام

- اكتشاف الطلبات المتكررة

- إضافات أمان مزودة بتسجيل الطلبات

تتميز هجمات إعادة التشغيل بطبيعتها المتكررة، مما يجعلها قابلة للكشف.

لمطوري الإضافات (أو مبرمجي Brave المخصصين)

نقاط إضافية إذا قمت بما يلي:

- تحقق من أدوار المستخدمين، وليس فقط الأرقام العشوائية.

- تجنب تخزين النماذج الديناميكية مؤقتًا

- اجعل منطق الدفع قابلاً للتكرار (أي أن عمليات التكرار تفشل بأمان)

- توقيعات الويب هوك الآمنة والطوابع الزمنية

ستكون ممتناً في المستقبل.

الخلاصة: هجمات الإعادة مملة، لكنها خطيرة.

لن تتصدر هجمات إعادة التشغيل عناوين الأخبار.

لكنهم سيفعلون ذلك بهدوء:

- استنزاف الأموال

- أنظمة البريد العشوائي

- تقويض الثقة

والمواقع التي تتجاهل هذه الأمور على منصة ووردبريس والتي ستتعلم في النهاية بالطريقة الصعبة.

في أيرسانج, هذا النوع من التفكير متأصل في طريقة عملنا.

نحن نركز على المواقع الإلكترونية العابرة للحدود،, ووردبريس و Shopify التصميم، واستقرار المنصة على المدى الطويل - وليس فقط كيف يبدو الموقع في يوم الإطلاق.

إذا كنت تقوم بإنشاء موقع دولي، أو توسيع نطاق التجارة الإلكترونية، فاتبع AIRSANG.

يتم التوصيل في جميع أنحاء العالم

أيرسانج يقدم خدمات تصميم مواقع إلكترونية فعّالة من حيث التكلفة، وهوية بصرية للعلامة التجارية، وحلول التجارة الإلكترونية. من Shopify وWordPress إلى صور المنتجات Amazon،, نحن نساعد العلامات التجارية العالمية على بناء أعمالها التجارية عبر الإنترنت، والارتقاء بها، وتنميتها.

صمم وأنشئ موقعاً إلكترونياً أو موقعاً إلكترونياً للشركة باستخدام نظام تجارة إلكترونية كامل من أجلك.

حصل على تقييم 4.72 من أصل 5

المتطلبات المخصصة أو عروض الأسعار الخاصة

حصل على تقييم 4.87 من أصل 5

أحدث المنشورات

هل 50 إضافة كثيرة جدًا لمتجر ووردبريس للتجارة الإلكترونية؟

فهم التأثير الحقيقي للأداء إن وجود 50 إضافة على موقع ووردبريس للتجارة الإلكترونية ليس مشكلة تلقائيًا. في الواقع، نادراً ما يحدد العدد وحده الأداء....

تصميم الصورة الرئيسية لتحويل أحمر الشفاه إلى أمازون

مقدمة: تصميم صورة رئيسية لأحمر الشفاه تبيع على أمازون عندما نصمم صورة رئيسية لأحمر شفاه أمازون، فإن مسؤوليتنا تتجاوز مجرد.

كيف يسرق المخترقون رسائل البريد الإلكتروني الخاصة بمسؤولي ووردبريس (وكيفية إيقافهم)

دعنا نبدأ بحقيقة غير مريحة: من المحتمل أن يكون البريد الإلكتروني الخاص بمشرف ووردبريس الخاص بك أكثر عمومية مما تعتقد، والمخترقون؟ إنهم يحبون ذلك. بالنسبة لهم، فإن بريدك...

ما الذي يجعل كريم الأساس السائل من أمازون جذابًا؟ الصورة الرئيسية

مقدمة: تصميم الصورة الرئيسية لكريم الأساس السائل على أمازون لا يقتصر على جعل المنتج يبدو جميلاً فحسب. على أمازون، الصورة الرئيسية و...

تصميم صورة رئيسية فعالة من نوع Amazon لخراطيش الترشيح

مقدمة: تصميم صورة رئيسية لأمازون لا يقتصر على جعل المنتج يبدو جذابًا فحسب، بل يتعلق أيضًا بالوضوح والثقة والفهم الفوري، خاصةً بالنسبة لـ...

كيفية نسخ صفحات ووردبريس دون إتلاف أي شيء

لنكن صريحين. أحيانًا لا ترغب في إنشاء صفحة جديدة، بل تريد نفس الصفحة... ولكن بتصميم مختلف قليلاً. نفس التخطيط، نفس الأقسام، نفس الإعدادات. لأن...

مقارنة بين خمسة قوالب ووردبريس خاصة بالحيوانات الأليفة

مقدمة: اختيار قالب ووردبريس المناسب لمواقع الحيوانات الأليفة ليس مجرد قرار تصميمي، بل يؤثر بشكل مباشر على سهولة الاستخدام، وقابلية التوسع، ونمو الأعمال على المدى الطويل. رعاية الحيوانات الأليفة و...

مقارنة خمسة قوالب لمواقع التجارة الإلكترونية الخاصة بملابس السباحة

مقدمة: إن اختيار التصميم المناسب لمتجر مستقل لبيع ملابس السباحة أو الملابس الداخلية ليس مجرد قرار بصري، بل يؤثر بشكل مباشر على معدلات التحويل، وقابلية التوسع، والنمو على المدى الطويل...

كيفية إيقاف التعليقات في ووردبريس (دون أن تفقد عقلك)

لنتحدث عن التعليقات في ووردبريس. نظرياً، التعليقات رائعة. فهي تشجع على النقاش، وتبني مجتمعاً، وتضفي على موقعك الإلكتروني حيوية. أما عملياً؟ فهي غالباً ما تكون عامل جذب...

خطأ 500 في ووردبريس: عندما يقرر موقعك الإلكتروني التوقف عن العمل فجأة

كان موقعك على ووردبريس يعمل بشكل سليم قبل دقيقة. قمت بتحديث الصفحة. وفجأة - بوم 💥 - ظهر خطأ 500 في الخادم الداخلي. لا يوجد تفسير. لا يوجد اعتذار. مجرد رسالة باردة ومربكة تعني باختصار...

كيفية الاتصال بدعم Shopify: دليل بسيط وخالٍ من التوتر

يجب أن تكون إدارة متجر على منصة Shopify تجربة ممتعة، لا مربكة. عندما تظهر أسئلة أو تواجه مشكلات تعيق تقدمك، توفر Shopify عدة خيارات للدعم بحسب نوع المشكلة.

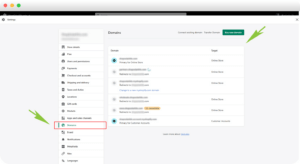

كيفية تعطيل متجر Shopify: دليل واضح وعملي

تعطيل متجر Shopify ليس بالأمر المعقد، ولكنه ينطوي على عواقب يتجاهلها العديد من التجار. يشرح هذا الدليل العملية بأسلوب بسيط وواضح...

مقارنة بين خمسة تصاميم لمتاجر الأحذية

مقدمة: إن اختيار التصميم المناسب لمتجر مستقل متخصص في الأحذية ليس مجرد قرار بصري، بل يؤثر بشكل مباشر على قابلية التوسع والعمليات اليومية وأداء التحويل على المدى الطويل...

شوبيفاي ضد إتسي: المواجهة النهائية للبيع عبر الإنترنت

مقدمة: منصتان تدخلان حانة... لو كان Shopify وEtsy شخصين، لكانت Etsy ذلك الصديق اللطيف الذي يمتلك بالفعل كشكًا في...

هل تم اختراق موقعك على Shopify أو WordPress؟ إليك ما يجب فعله

مقدمة: المكافئ الرقمي للاستيقاظ على نافذة مكسورة تخيل أن تستيقظ، وتتناول قهوة الصباح، وتفتح جهاز الكمبيوتر المحمول الخاص بك ... وتكتشف موقعك الإلكتروني ...

كيفية إنشاء متجر على منصة Shopify دون أن تفقد عقلك

يبدو إنشاء متجر على منصة Shopify أمرًا جذابًا. تتخيل نفسك تحتسي القهوة عند الظهر، وتتحقق من إشعارات المبيعات، وتخبر أصدقاءك بشكل عفوي: "نعم، لقد حقق متجري أداءً جيدًا جدًا...".

هل منصة Shopify موثوقة؟ دليل واضح للبائعين الجدد عبر الإنترنت

إذا كنت تبحث عن منصات التجارة الإلكترونية، فمن المحتمل أنك كتبت سؤالاً واحداً محدداً في جوجل: هل Shopify منصة موثوقة؟ هذا السؤال منطقي تماماً. إطلاق...

مقارنة بين قوالب متاجر ملابس الأطفال: ووردبريس وشوبيفاي

مقدمة: يُعد اختيار التصميم المناسب من أهم القرارات عند إنشاء متجر مستقل لملابس الأطفال أو الرضع. يشمل ذلك أسلوب التصميم، وتوافقه مع المنصات المختلفة،...